Vos infrastructures numériques sont-elles les piliers d’une forteresse ou les simples façades d’un édifice de papier prêt à s’effondrer sous l’assaut de menaces sophistiquées ? Face à l’inéluctabilité des malwares, choisir une entreprise de cybersécurité devient l’acte fondateur d’une cyber-résilience capable de transcender la simple défense pour garantir la continuité de vos opérations. Ce guide dévoile comment les certifications ISO 27001 et l’expertise de Mimecast transforment vos vulnérabilités en remparts infranchissables grâce à une stratégie d’archivage et de détection chirurgicale.

📋 En bref

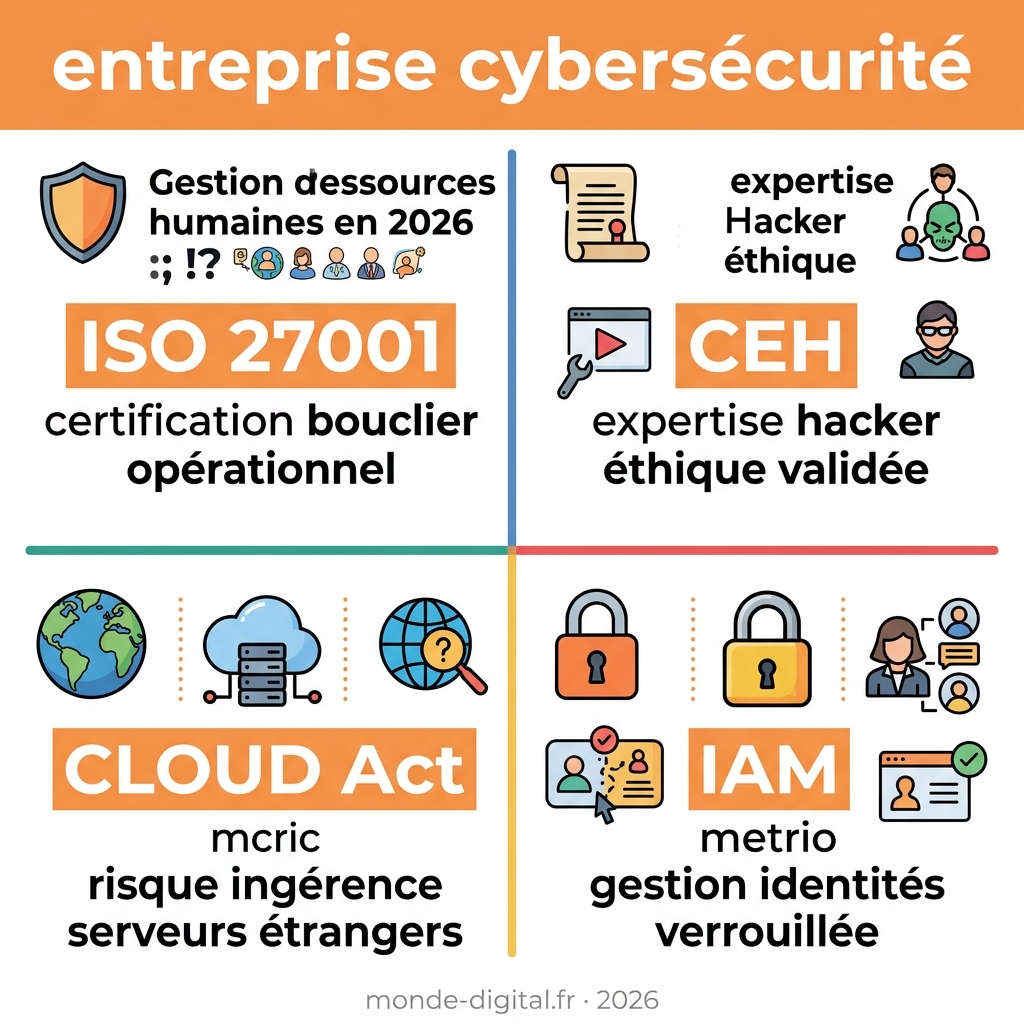

- Exiger les certifications ISO 27001 et CREST est le premier filtre pour valider la légitimité d’une entreprise de cybersécurité.

- La souveraineté géographique des données est cruciale : un prestataire local offre une protection juridique et une réactivité d’intervention supérieures.

- L’IA détecte les menaces polymorphes en analysant des millions d’événements par seconde, là où l’humain seul ne peut suivre.

- La messagerie reste le vecteur d’attaque n°1 — une solution anti-phishing robuste est non négociable.

Le choix d’une entreprise de cybersécurité : le rempart contre l’effondrement

Sommes-nous condamnés à voir nos structures s’effriter sous des attaques toujours plus sophistiquées ? Face à l’ombre des ransomwares, choisir une entreprise cybersécurité devient un acte de survie métaphysique pour toute organisation.

Les certifications techniques : le sceau de la légitimité

L’ISO 27001 et le CREST sont des boucliers concrets prouvant une rigueur opérationnelle indéniable. Sans elles, vous livrez vos secrets à des mains profanes. La sécurité exige cette discipline de fer.

Le CEH valide l’expertise du hacker éthique en certifiant ses facultés de pénétration légale. C’est le fondement d’une confiance méthodique. La compétence ne se présume jamais, elle se vérifie par le diplôme.

La souveraineté géographique : une question de juridiction

Redoutez-vous l’ingérence du CLOUD Act sur vos serveurs ? La proximité géographique assure une protection juridique et une célérité d’intervention vitale. Vos données ne doivent plus dépendre d’une puissance étrangère.

Privilégier un acteur local sécurise votre confidentialité profonde. Seuls les tribunaux français offrent un recours tangible face à l’arbitraire.

L’urgence d’un incident majeur impose des experts sur place. Cette réactivité physique sauve littéralement les entreprises du chaos.

Le diagnostic de maturité : l’épreuve de vérité initiale

Avant tout engagement, trois étapes structurent le diagnostic initial :

- Inventorier les actifs critiques : données, systèmes, applications métier

- Évaluer l’écart entre vos défenses actuelles et la menace réelle

- Définir des indicateurs de performance mesurables dès le départ

Évaluez l’abîme séparant vos défenses de la menace réelle. Définissez des indicateurs de performance sans équivoque pour ne plus naviguer à vue.

Exigez des chiffres froids et des objectifs précis. La sécurité se mesure en faits, pas en vagues promesses.

Les mastodontes de la défense : la lourdeur face à l’ombre

Mais au-delà de la sélection, il faut comprendre chez qui on met les pieds, car les grands groupes offrent une puissance de feu que les petits n’ont pas.

Les laboratoires de menaces : l’anticipation industrielle

Les centres de recherche internes analysent les flux mondiaux. Ils voient les attaques arriver avant tout le monde. C’est une force de frappe industrielle massive. La base de connaissances est mise à jour chaque seconde.

Les grands groupes prédisent les tendances cyber. Ils ne se contentent pas de réagir. Ils anticipent les mouvements des groupes de hackers organisés.

Profiter de cette expertise coûte cher. Pourtant, pour une multinationale, c’est souvent le seul choix viable.

La gestion des identités : verrouiller les accès impériaux

Déployer une solution IAM est un chantier titanesque. Dans une infrastructure complexe, chaque accès est une brèche potentielle. Il faut verrouiller les privilèges avec une précision chirurgicale.

L’automatisation de la révocation des droits est vitale. Un employé qui part ne doit plus pouvoir se connecter. Cela limite drastiquement les risques de malveillance interne.

Les grands prestataires maîtrisent ces outils lourds. Ils savent gérer des milliers d’utilisateurs sans bloquer le travail. C’est un équilibre délicat mais nécessaire.

Comparatif des types de prestataires en cybersécurité

| Type | Profil adapté | Services clés | Limite |

|---|---|---|---|

| Grand groupe (ex. Thales, Sopra) | ETI / Grande entreprise | SOC 24/7, IAM, threat intelligence | Coût élevé, moins agile |

| ESN / Cabinet spécialisé | PME / ETI | Pentest, audit, sécurisation hybride | Ressources limitées pour gros incidents |

| Start-up spécialisée (ex. Mimecast) | Tous profils | IA détection, sécurité email, EDR | Périmètre souvent niche |

| MSSP (SOC externalisé) | Organisations sans équipe interne | Surveillance nocturne, réponse incidents | Dépendance totale au prestataire |

Les artisans du service numérique : l’omniprésence au service du code

Si les géants s’occupent des structures, les ESN et artisans du code se glissent dans les failles logicielles les plus infimes.

L’audit et le test d’intrusion : la simulation du désastre

Le pentest simule une attaque réelle. C’est un exercice violent mais salvateur pour vos serveurs. On identifie les vulnérabilités avant les pirates. Chaque faille découverte est une porte fermée au nez du crime.

Ne confondez pas pentester et analyste. Le premier casse, le second observe. Les deux rôles sont complémentaires pour une sécurité globale.

Priorisez les corrections selon la criticité. Ne perdez pas de temps sur des détails sans importance immédiate.

La sécurisation du travail hybride : protéger les frontières invisibles

Le télétravail a fait exploser le périmètre de l’entreprise. Les tunnels sécurisés sont désormais obligatoires pour chaque connexion. On ne peut plus laisser les accès distants sans surveillance.

Sensibilisez vos collaborateurs à l’hygiène numérique. Le WiFi du café du coin est un piège. Un ordinateur personnel non contrôlé est une bombe à retardement.

Vérifiez l’intégrité des terminaux utilisés. Un VPN ne suffit pas si le poste est infecté. La sécurité doit suivre l’employé partout où il va.

Les éclaireurs de la niche technologique : l’intelligence artificielle contre l’oubli

Pourtant, même avec les meilleurs experts, l’humain est parfois trop lent, et c’est là que les start-ups spécialisées entrent en scène.

L’automatisation de la détection : le triomphe de l’algorithme

L’intelligence artificielle repère les signaux faibles. Elle analyse des millions d’événements par seconde. Face aux menaces polymorphes, la vitesse est tout. Elle réduit le temps de réaction de façon spectaculaire.

L’apprentissage automatique limite aussi les faux positifs. Les analystes peuvent enfin se concentrer sur les alertes réelles.

La machine ne dort jamais. Elle surveille vos réseaux pendant que vous rêvez.

C’est une aide précieuse. Elle ne remplace pas l’homme, elle l’augmente.

La résilience du courrier électronique : la stratégie Mimecast

Le spear-phishing reste la porte d’entrée préférée des pirates. Bloquer ces tentatives est une priorité absolue. L’usurpation d’identité doit être détectée avant que l’e-mail n’arrive.

Assurez la continuité des échanges en cas de panne. Vos serveurs peuvent tomber, pas votre communication. Un système d’archivage robuste permet une récupération après sinistre.

La messagerie est le maillon faible de votre chaîne. Ne négligez pas cet aspect sous prétexte que c’est un outil basique. Protégez-le avec acharnement par une entreprise cybersécurité de confiance.

La dualité du modèle de protection : vigilance pérenne ou expertise éphémère

Entre la technologie pure et le service humain, il faut choisir son camp ou, mieux, apprendre à jongler entre les deux.

L’externalisation MSSP : déléguer la garde pour survivre

Un SOC externe surveille vos réseaux jour et nuit. C’est la solution pour ceux qui n’ont pas d’équipe interne. La vigilance nocturne et dominicale est assurée sans interruption. C’est un confort qui a un prix.

Comparez bien les coûts avec le conseil ponctuel. Le MSSP est un abonnement à la sérénité. Le conseil est une intervention d’urgence souvent plus onéreuse.

Déléguer ne signifie pas se déresponsabiliser. Vous restez le maître de votre stratégie globale.

La gestion de crise : orchestrer la renaissance après l’impact

Le plan de reprise d’activité est votre bouée de sauvetage. Après une attaque, chaque minute compte pour relancer la production. Sans plan, vous courez droit à la faillite.

Simulez des scénarios de crise régulièrement. Testez la résistance de vos équipes sous pression réelle.

Coordonnez la communication technique et légale. Une fuite de données mal gérée détruit votre réputation.

La renaissance est possible si on s’y prépare. L’improvisation est l’alliée du pirate informatique.

Le destin des nouveaux défenseurs : l’apprentissage comme arme ultime

Tout ce matériel et ces stratégies ne valent rien sans les cerveaux capables de les piloter au quotidien.

Les voies de la formation : forger l’élite de demain

Les cursus académiques ne suffisent plus aujourd’hui. Il faut se frotter aux certifications de terrain très tôt. Commencer par l’analyse de menaces en SOC forge le caractère. C’est là qu’on apprend la réalité du métier.

Valorisez votre expertise métier spécifique. La standardisation des outils rend l’intelligence humaine plus précieuse. Un bon analyste comprend le business qu’il protège.

Le secteur recrute massivement des profils passionnés. La curiosité est votre meilleur atout pour progresser vite.

La culture du risque : transformer l’humain en bouclier

Organisez des simulations de phishing sans prévenir personne. C’est la seule façon de tester la vigilance réelle. Les employés doivent apprendre à douter de chaque e-mail suspect.

Instaurer des protocoles de signalement simples est crucial. Si c’est compliqué, personne ne le fera. Chaque collaborateur doit se sentir responsable de la sécurité globale.

Le malware ne passe que si on lui ouvre. Transformez vos équipes en une ligne de défense infranchissable. La technologie aide, mais l’humain décide du clic final.

Questions fréquentes

Face à l’ombre numérique, votre résilience repose sur une expertise certifiée, une souveraineté juridique stricte et une automatisation intelligente. Choisir une entreprise de cybersécurité devient l’acte fondateur de votre survie opérationnelle. Agissez avant l’impact : forgez dès aujourd’hui votre sanctuaire de données pour dominer un futur incertain.