L’essentiel à retenir : la seule résidence physique des serveurs en France est une illusion de protection face à l’extraterritorialité du Cloud Act. Seule la qualification SecNumCloud 3.2 garantit une immunité juridique et technique absolue. Ce rempart est vital pour préserver l’autonomie stratégique de vos données sensibles contre les ingérences étrangères et le risque de paralysie systémique.

La localisation physique de vos serveurs sur le sol national ne garantit pas l’étanchéité de vos données face à l’extraterritorialité du Cloud Act. Cet article déconstruit le mirage de la résidence géographique pour révéler comment le label SecNumCloud s’impose comme l’unique rempart capable de restaurer une véritable autonomie technologique. Vous découvrirez pourquoi la souveraineté numérique ne se négocie pas et comment les alliances hybrides actuelles redéfinissent la survie de nos intérêts vitaux.

Cloud souverain en France : le mirage de la résidence physique

La présence de serveurs dans un datacenter de la banlieue parisienne ne protège pas vos données. La géographie n’est plus une armure face à la puissance de feu législative des puissances étrangères.

L’arsenal juridique américain : la portée occulte du Cloud Act

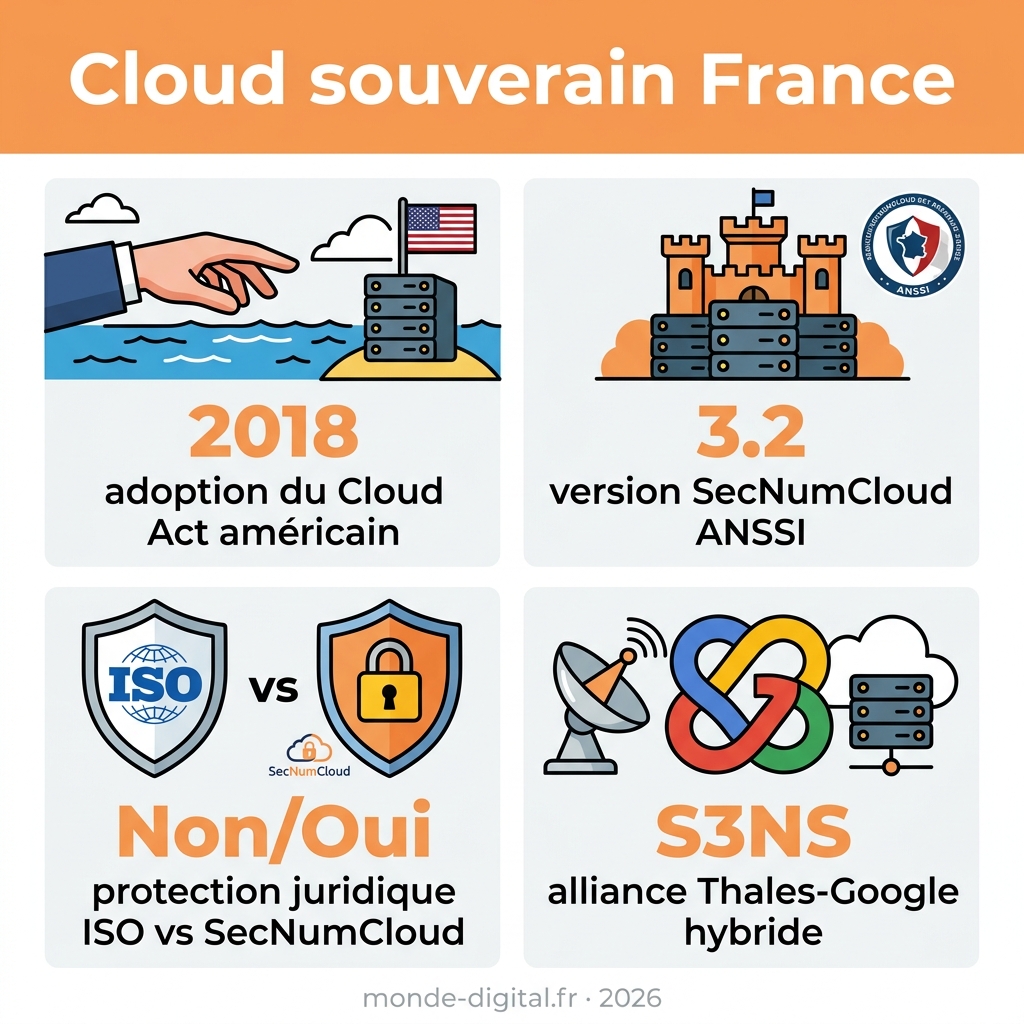

Le Cloud Act pulvérise les frontières. Ce texte impose aux entreprises américaines de livrer vos données aux autorités outre-Atlantique. L’extraterritorialité prime désormais sur la localisation physique des infrastructures de stockage.

Pour nos entreprises, le risque de saisie sans notification préalable est réel. Aucun contrat classique ne fait le poids face à la loi fédérale américaine. La protection juridique s’effondre devant les exigences de Washington.

Vos actifs numériques restent vulnérables aux agences de renseignement. Le texte FISA complète ce dispositif de surveillance globale et systématique.

Localisation des serveurs : une protection nécessaire mais insuffisante

Confondre résidence physique et souveraineté est une erreur stratégique majeure. Un serveur situé à Paris, s’il est opéré par une entité sous contrôle étranger, demeure asservi à sa juridiction d’origine. La terre ne ment pas, mais le droit, si.

Le danger réside aussi dans les couches invisibles. Le contrôle logiciel permet une administration à distance via des backdoors qui ignorent superbement les barrières géographiques. L’accès root ne connaît aucune frontière douanière.

- Limites de la colocalisation physique.

- Accès root permanent des éditeurs de logiciels.

- Dépendance critique aux mises à jour propriétaires.

La souveraineté ne se décrète pas par une adresse postale, elle se construit par l’indépendance technique totale.

Label de confiance : l’armure face aux ingérences étrangères

Face au spectre des saisies de données arbitraires, la France érige des remparts normatifs pour transformer le cloud souverain France en une réalité tangible et protectrice.

SecNumCloud : le standard d’excellence de l’ANSSI

Le visa de sécurité de l’ANSSI s’impose comme une citadelle numérique. Sa version 3.2 exige désormais une immunité absolue contre les lois extraterritoriales. SecNumCloud devient ainsi le bouclier indispensable contre toute ingérence étrangère non sollicitée.

Les exigences techniques imposent un filtrage chirurgical des accès. L’étanchéité des systèmes d’information doit être totale. Aucun flux de données ne doit échapper au contrôle rigoureux du prestataire qualifié.

Ce label demeure l’unique garant de haute confiance. Il est le passage obligé pour sécuriser les données vitales du secteur public.

Souveraineté européenne : la quête d’une certification commune

L’ISO 27001 se limite à la gestion des risques techniques. SecNumCloud franchit un cap politique majeur. Là où l’ISO sécurise, le label français sanctuarise la souveraineté juridique.

Le projet EUCS tente d’harmoniser ces exigences à l’échelle européenne. Pourtant, des tensions fracturent les États membres. Le débat reste vif entre protectionnisme sécuritaire et ouverture économique.

| Critère | ISO 27001 | SecNumCloud |

|---|---|---|

| Protection juridique | Non | Oui |

| Gouvernance | Standard | Élevée |

| Sécurité technique | Niveau moyen | Niveau maximal |

| Reconnaissance étatique | Internationale | Nationale (ANSSI) |

Acteurs tricolores : le défi de l’autonomie technologique

L’industrie française tente de sculpter une alternative viable, cherchant l’équilibre entre la puissance brute des outils américains et l’impératif catégorique de protection nationale.

Scission des infrastructures : protéger l’accès physique aux données

La souveraineté exige une rupture nette entre le contenant et le contenu. Le hardware doit demeurer sous pavillon national pour garantir une réelle autonomie technologique. On ne badine pas avec la propriété des murs.

Le secret réside dans l’étanchéité des clés de chiffrement. Elles doivent rester hors de portée du fournisseur logiciel. Sans ce verrou, la promesse de confidentialité s’effondre comme un château de cartes.

Voici les piliers de cette forteresse numérique :

- Contrôle des accès physiques.

- Maintenance par du personnel habilité.

- Isolation réseau totale.

Partenariats hybrides : l’équilibre précaire entre performance et contrôle

Des alliances comme S3NS, mariant Thales et Google, tentent l’impossible. L’objectif ? Injecter le génie logiciel américain dans un coffre-fort juridique français. Une greffe audacieuse pour ne pas sacrifier la performance.

Pourtant, le cordon ombilical n’est jamais vraiment coupé. La dépendance aux mises à jour du code source étranger fragilise l’édifice. On reste suspendu aux décisions techniques prises outre-Atlantique.

Demain, les lois américaines pourraient-elles balayer ces accords ? Le risque d’une instabilité juridique plane sur ces structures hybrides.

L’autonomie complète exigera l’émergence de piles logicielles intégralement européennes. C’est le prix de notre liberté numérique.

Données stratégiques : le bastion des intérêts vitaux

Le choix d’une infrastructure n’est plus une simple ligne budgétaire, c’est un acte de résistance souveraine. Pour les secteurs où la faille n’est pas une option, l’étanchéité devient l’unique mesure de la survie collective.

Santé et défense : l’impératif d’une étanchéité absolue

Le label HDS sanctuarise nos données de santé. Ces gisements numériques, cibles prioritaires des puissances étrangères, exigent une protection radicale. Sans ce rempart, l’intimité biologique des citoyens devient une monnaie d’échange géopolitique globale.

L’ombre du CLOUD Act menace nos secrets. Un hébergement non souverain livre la défense nationale à l’espionnage industriel. Le chantage devient alors une arme invisible contre nos intérêts régaliens.

- Protection du secret médical

- Résilience des infrastructures critiques

- Souveraineté décisionnelle

Dépendance technique : évaluer le risque de paralysie systémique

L’autonomie exige un diagnostic lucide. Pouvez-vous débrancher un service sans provoquer un effondrement total ? La dépendance technologique est une chaîne dont chaque maillon étrangle votre liberté de mouvement.

Les sanctions diplomatiques peuvent foudroyer vos accès. Seul le cloud souverain France garantit la continuité vitale de l’activité. C’est le bouclier nécessaire contre les ruptures de service arbitraires.

Adopter une stratégie multi-cloud permet de diluer les risques majeurs. En diversifiant les architectures, on évite l’asphyxie technologique imposée par un fournisseur unique.

La souveraineté n’est pas un luxe. C’est une assurance vie numérique.

FAQ

La localisation physique des serveurs en France suffit-elle à garantir notre souveraineté ?

Détrompez-vous : la résidence géographique n’est qu’un rempart de papier face aux assauts du droit international. Si vos données reposent sur le sol français mais sous l’égide d’un acteur soumis au Cloud Act américain, elles demeurent vulnérables à l’extraterritorialité. La justice d’outre-Atlantique peut en exiger l’accès, ignorant superbement nos frontières physiques.

La véritable protection ne réside pas dans la pierre des centres de données, mais dans l’étanchéité juridique et le contrôle logiciel. Sans une immunité totale face aux lois étrangères, la simple présence de serveurs à Paris n’est qu’un mirage de sécurité qui laisse vos secrets industriels à la merci d’une saisie sans notification préalable.

Quelles sont les différences fondamentales entre la norme ISO 27001 et le label SecNumCloud ?

L’ISO 27001 n’est qu’une armure technique, un cadre de gestion de la sécurité qui ignore les rapports de force géopolitiques. Elle atteste que vos portes sont closes, mais ne dit rien sur l’identité de celui qui détient le double des clés. À l’inverse, SecNumCloud, le standard d’excellence de l’ANSSI, est une citadelle de haute confiance conçue pour la souveraineté.

Là où l’ISO se contente de procédures organisationnelles, la version 3.2 de SecNumCloud exige une immunité totale aux lois extraterritoriales. C’est le seul rempart capable de garantir que ni le Cloud Act, ni le FISA ne viendront briser le secret de vos informations les plus sensibles. C’est la différence entre une simple clôture et une frontière d’État.

Le partenariat S3NS entre Thales et Google constitue-t-il un véritable Cloud de confiance ?

Cette alliance hybride tente un équilibre précaire : capturer la puissance technologique des GAFAM tout en l’enfermant dans une cage de droit français. En opérant les services de Google Cloud sous le contrôle de Thales, S3NS ambitionne d’offrir les performances du géant américain sans sacrifier notre autonomie technologique aux exigences de Washington.

Cependant, une question demeure : peut-on réellement s’émanciper d’un code source étranger ? Si la gestion des clés de chiffrement et l’exploitation sont locales, la dépendance aux mises à jour propriétaires reste une faille potentielle. C’est une solution de transition nécessaire, mais la quête d’une souveraineté absolue exigera, à terme, des piles logicielles intégralement européennes.

Pourquoi la protection des données de santé et de défense est-elle devenue un impératif vital ?

Imaginez un instant que les dossiers médicaux de nos concitoyens ou les plans de notre défense nationale deviennent les monnaies d’échange d’une puissance étrangère. Les données de santé, protégées par le label HDS, sont les cibles privilégiées de l’espionnage industriel et du chantage étatique. Leur exposition n’est pas un risque technique, c’est une menace pour notre cohésion nationale.

Le choix d’un cloud souverain pour ces secteurs critiques n’est pas une option, c’est une assurance vie numérique. Refuser l’étanchéité absolue, c’est accepter une paralysie systémique potentielle en cas de conflit diplomatique. La souveraineté décisionnelle de la France dépend directement de notre capacité à maintenir ces bastions hors de portée des ingérences extérieures.